【美国“假旗行动”污染全球网络空间】中方10月14日发布了第三份“伏特台风”调查报告。这份最新调查报告不仅提供了更多的关键信息碎片,而且更为明确地对关注全球网络空间安全与治理议题的负责任相关方提出一个建议:必须重视一种此前没有得到足够关注的威胁,即掌握优势技术能力的美国情报机构与安全机关,为了自身的利益诉求,与高科技企业公开或者基于默契地展开合谋,在网络攻击中搞“假旗行动”(一种误导溯源分析调查并栽赃陷害的行为——编者注)。

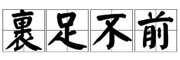

美国“假旗行动”污染全球网络空间

此次调查报告提及的“大理石”软件框架,最初曝光是在2017年,“维基揭秘”宣称获得了来自美国中央情报局(CIA)网络情报中心的内部消息来源。它披露了被称为“穹顶7”(Vault7)的一系列机密文件、网络工具,以及被称为各种框架的软件,其中就包括“大理石”软件。作为中央情报局开发的一款反取证软件,“大理石”软件的主要功能是通过混淆和掩盖网络攻击的真正源头,使这些攻击难以被追溯到真实的实施者。在技术路径上,“大理石”软件使用字符串混淆技术,隐藏恶意软件中的文本信息。因为这些文本通常会为网络取证专家提供线索,用以识别恶意软件的开发者或者所属国家。

实验显示,“大理石”软件能够模拟多种语言特征,包括中文、俄文、阿拉伯文等,从而故意制造误导性信息,给安全分析师造成攻击来源于其他国家的错觉。这种伪装手段不仅增加了对网络攻击溯源调查的难度,还可能通过语言设置导致目标国家的误判,以为攻击来自他们的对手而非来自美国的CIA等机构以及关联企业。分析显示,“大理石”软件具有跨平台的兼容性,能够集成到不同类型的黑客工具中,而不仅仅是单独运行的程序,这使得它可以为多个美国情报机构以及关联企业发起的网络攻击工具提供隐身保护。

结合具体的场景,以及美国情报机构如CIA的行动偏好,比如“撒谎、欺骗与偷窃”等,我们有理由相信,“大理石”软件至少可以在三类具体场景中开展经典的“假旗行动”。第一,当美国情报机构对被其公开标定为竞争对手或者敌对国家实施网络窃密或者攻击行动时,用来对抗溯源,保护攻击来源。第二,当美国情报机构对其盟国和亲密伙伴实施与盟友身份不相符,且可能在被有效溯源后威胁盟友关系的网络窃密或者攻击行动时,用来掩护身份,混淆视听,将盟友的注意力和视线引向错误的方向,甚至方便美国以“安抚受害者,保卫盟友”的形象出现,确保盟友继续将美国这个加害者当成保护者,给予错误的信任。第三,用于在美国国内误导立法机构、新闻媒体与公众,甚至是情报和国家安全机关的上级机构,为“深层政府”的胡作非为与部门利益,提供混淆视听的虚假信息。

“伏特台风”事件中,美方情报机构威胁安全企业删改公开发布信息的举动与“大理石”软件框架的组合,展现了美国情报机构在网络安全治理与国家安全重大议题上胡作非为的经典模式:以部门预算和获取凌驾于法律之上的行动自由为目标,人为虚构事实,在没有直接关联的情况下,用虚假信息和不实信息直接构造关联,使用特定类型工具制造虚假证据,凭空捏造所谓来自他国的网络攻击,渲染安全威胁,制造安全焦虑,强化狂热的麦卡锡主义情绪,以确保中情局的网络监控与网络攻击行动能够获得额外的法律豁免、更多的经费支持,以及在美国国内政治中更大的影响力。

一些合理怀疑是,除了“伏特台风”之外,美国国家安全机构和情报机关还实施了多少次类似的“假旗行动”;用“大理石”软件等实施了多少次栽赃陷害;美国的盟友,尤其是欧洲盟友,有多少次所谓来自敌对国家的网络攻击行动,其实是被“大理石”软件修改过的、来自美国国家安全机构或者关联企业的攻击。如果是这样,很多时候,欧洲相关受害方其实扮演的是“被卖了还帮着数钱”的悲剧角色。

从全球网络空间安全与战略稳定的角度出发,根据中方发布的相关最新报告,我们有必要构建一种更加有效的、能够绕开美国的网络安全信息共享与交流机制。只有这样,才能确保网络攻击事件发生之后,人们能够有一个不被美国国家安全和情报机构污染的平台,或者可信的机制,进行准确而可靠的信息核查与交流,从而找到真正的攻击者,识别真实的威胁来源,为全球网络空间安全与战略稳定奠定更加扎实的基础。(作者是复旦大学网络空间国际治理研究基地主任)▲(来源:环球网)

![山顶矿泉水1元1瓶:人工搬运无人售卖 良心景区获赞[快讯]](http://cn.gzbj58.com/file/upload/202605/29/005029401.jpg)

![官方通报稻城亚丁封堵省道收费 景区收费合理性待解[快讯]](http://cn.gzbj58.com/file/upload/202605/29/013915341.jpg)

![亚朵酒店打扫后床垫残留卷曲毛发 酒店经理回应[快讯]](http://cn.gzbj58.com/file/upload/202605/26/003736741.png)